Les arnaques par e-mail, dites de « phishing » (ou hameçonnage), n’ont rien d’une technique marginale. Elles se glissent désormais dans le flux quotidien des factures, des notifications et des confirmations de commande. Leur mécanique est simple : imiter une institution crédible — banque, administration, opérateur, transporteur, plateforme — pour amener la victime à cliquer, payer, télécharger ou livrer des informations sensibles.

Ce n’est pas l’ordinateur qui se trompe, c’est le rythme.

Quatre scénarios très répandus :

1) Le faux e-mail bancaire : « compte bloqué » ou « opération suspecte »

Le courriel annonce un verrouillage, une transaction inquiétante, une « vérification d’identité ». Il renvoie vers un lien menant à un site qui ressemble — parfois au détail près — à l’original.

Le ressort : la crainte de perdre le contrôle (ou d’être déjà victime).

Le risque : vol d’identifiants, validation d’une opération frauduleuse.

Ce point reste un repère fiable : une banque n’exige pas la réactivation d’un compte via un lien reçu par e-mail.

2) Le faux message d’administration : impôts, Assurance maladie, CAF

L’annonce est souvent positive (« remboursement ») ou inquiétante (« dossier incomplet »). Un montant précis, un formulaire « obligatoire », une adresse d’expéditeur qui imite l’institution, tout est fait pour accélérer la décision.

Le ressort : l’autorité administrative et le désir de « régler vite ».

Le risque : récupération d’identité, d’informations personnelles, parfois bancaires.

3) Le faux e-mail de livraison : colis en attente, frais manquant, adresse erronée

C’est l’un des scénarios les plus efficaces : il s’appuie sur une expérience courante et sur une impatience compréhensible. Un petit paiement est parfois demandé, sous prétexte de dédouanement ou de frais « minimes ».

Le ressort : le quotidien, l’anticipation d’une livraison.

Le risque : paiement indu, collecte de coordonnées bancaires, ou redirection vers un faux espace client.

4) Le faux message « sécurité du compte » : Netflix, PayPal, Amazon…

Ici, l’alerte prend la forme d’une suspension, d’une connexion suspecte, d’une « mise à jour » urgente. Le lien promet de restaurer l’accès, mais vise surtout à capturer l’identifiant et le mot de passe.

Le ressort : la peur de l’exclusion (compte bloqué) et la panique contrôlée.

Le risque : compromission du compte et, par effet domino, des services associés.

Les signaux d’alerte qui comptent vraiment

Certains indices reviennent avec une régularité presque mécanique :

- Adresse d’expéditeur incohérente : domaine qui ressemble au vrai, mais ne l’est pas.

- Ton alarmiste : « urgence », « suspension », « action immédiate ».

- Liens trompeurs : texte rassurant, destination différente.

- Pièce jointe inattendue : prétexte administratif, facture, « document ».

- Demande d’informations sensibles : identifiants, coordonnées bancaires, codes.

- Erreurs de langue : fréquentes, mais pas systématiques (certaines campagnes sont très soignées).

Un principe de base demeure : plus le message vous presse, plus il mérite d’être ralenti.

L’essentiel : le protocole en 30 secondes

Arrêter. Vérifier. Ne pas cliquer. Signaler.

- Arrêter : ne rien ouvrir, ne rien télécharger.

- Vérifier : se rendre sur le site officiel en tapant l’adresse soi-même, ou via un favori déjà enregistré.

- Ne pas cliquer : même si le lien « semble » correct.

- Signaler : transférer le message à signal-spam@signal-spam.fr et/ou via la plateforme Signal Spam.

Cette discipline, très simple sur le papier, réduit drastiquement le risque dans la majorité des cas.

Que faire, selon ce que vous avez déjà fait :

A — Vous n’avez rien cliqué

Signalez le message et supprimez le. C’est, de loin, la meilleure situation.

B — Vous avez cliqué, sans rien saisir

Fermez l’onglet. Puis, si le service vous inquiète réellement, reconnectez-vous par vos propres moyens (adresse tapée, application officielle) et vérifiez l’activité récente.

C — Vous avez saisi des identifiants

Changez immédiatement le mot de passe du service concerné, puis activez la double authentification. Si vous réutilisez ce mot de passe ailleurs, changez aussi ces accès : c’est souvent là que l’attaque devient sérieuse.

D — Vous avez ouvert ou téléchargé une pièce jointe

Lancez une analyse de sécurité, supprimez le fichier, surveillez les connexions et comportements inhabituels. En cas de doute persistant, faites-vous accompagner (professionnel, assistance de l’entreprise, proche compétent) : la rapidité joue, mais la méthode compte plus que la panique.

Signaler et demander de l’aide

- Signalement : Signal Spam (plateforme) et signal-spam@signal-spam.fr

- Fraude bancaire : contacter sa banque immédiatement

- Information et accompagnement : Info Escroqueries — 0 805 805 817

- Démarche judiciaire : commissariat ou gendarmerie

Prévention : sept réflexes qui valent mieux qu’un « bon antivirus »

- Ne pas cliquer sur un lien en cas de doute, même léger.

- Saisir soi-même l’adresse du site (ou utiliser un favori sûr).

- Contrôler l’expéditeur et surtout le domaine.

- Se méfier des pièces jointes inattendues, quelles qu’elles soient.

- Activer la double authentification.

- Utiliser un gestionnaire de mots de passe.

- En parler autour de soi : ces attaques circulent dans les familles, les entreprises, les associations.

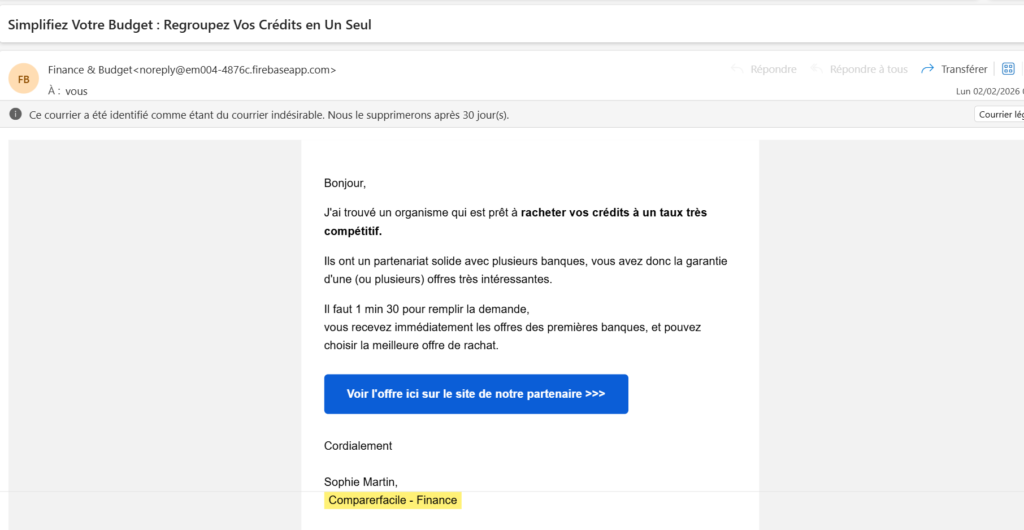

Cas concret capture ci-dessus :

1. L’expéditeur n’est pas un acteur financier identifiable

Adresse utilisée :noreply@em004-4876c.firebaseapp.com

Constats :

firebaseapp.comest une infrastructure technique (Google Firebase), pas un domaine bancaire ou financier.- Les banques, courtiers et comparateurs sérieux utilisent leur propre nom de domaine.

- L’usage d’un sous-domaine Firebase est typique :

- des campagnes de prospection douteuses,

- du tracking marketing,

- ou de redirections vers des formulaires collectant des données sensibles.

Un service financier légitime n’envoie pas d’offres de crédit depuis Firebase.

2. L’identité de l’expéditeur est floue et interchangeable

Signature :

Sophie Martin – Comparerfacile – Finance

Problèmes évidents :

- Nom extrêmement générique (impossible à vérifier).

- Aucune mention :

- de société juridique,

- de numéro SIREN,

- d’adresse postale,

- de mentions légales obligatoires.

- “Comparerfacile – Finance” n’est pas présenté comme une entité officielle, mais comme une étiquette marketing.

C’est une identité “jetable”, typique des campagnes d’arnaque ou de démarchage illégal.

3. Le message ne vous connaît pas

Le contenu commence par :

“Bonjour,”

Sans :

- votre nom,

- aucune référence à une situation personnelle réelle,

- aucun contrat existant.

Dans le secteur bancaire, toute communication sérieuse est nominative.

Message manifestement envoyé en masse.

4. Promesse commerciale trop simple et irréaliste

Extraits clés :

- “rachat de crédits à un taux très compétitif”

- “garantie d’offres très intéressantes”

- “1 min 30 pour remplir la demande”

- “offres immédiates”

Dans la réalité :

- un rachat de crédit implique :

- analyse financière,

- justificatifs,

- délais réglementaires,

- étude de solvabilité.

- Aucune garantie d’offre n’existe avant analyse complète.

Discours volontairement simplifié pour désactiver l’esprit critique.

5. Le bouton est le point de danger principal

Bouton :

“Voir l’offre ici sur le site de notre partenaire >>>”

Caractéristiques typiques d’un piège :

- pas de nom de partenaire affiché,

- pas d’URL visible,

- redirection probable vers :

- un faux comparateur,

- un formulaire aspirant des données personnelles (revenus, crédits, téléphone),

- une revente de vos informations à des call centers.

Le clic déclenche la vraie exploitation.

6. Signal fort : le message est déjà classé comme indésirable

Votre messagerie indique :

“Ce courrier a été identifié comme étant du courrier indésirable.”

Ce filtrage se base sur :

- réputation du domaine,

- comportement des liens,

- signalements utilisateurs,

- schémas connus d’arnaque ou de démarchage abusif.

Ce n’est pas un faux positif isolé.

7. Contexte réglementaire : pratique illégale ou borderline

En France :

- le démarchage financier par e-mail est strictement encadré,

- le rachat de crédit est un produit réglementé,

- l’absence de mentions légales rend le message non conforme.

👉 Même sans vol direct, ce type de message relève souvent :

- de collecte abusive de données,

- de revente de leads,

- ou d’escroqueries à moyen terme.

Conclusion nette

Ce message n’est pas un e-mail bancaire légitime.

C’est très probablement :

- soit une arnaque indirecte (vol de données),

- soit une plateforme de leads financiers douteuse,

- soit un préambule à du démarchage agressif.